Du vet de där säkerhetsrekommendationerna. De som ligger i någon Microsoft-artikel du bokmärkte 2022. De som du tänker att ”jo, det borde vi nog fixa”, men sen vet du inte riktigt vad som händer om du gör det. Vem blir av med åtkomsten? Vilka klienter slutar fungera? Vad är det egentligen för gamla protokoll vi hänger kvar i?

Den känslan har Microsoft uppenbarligen tröttnat på. På Ignite 2025 lanserade de Baseline Security Mode (BSM), den första produkten direkt ur Secure Future Initiative. Sedan slutet av januari 2026 är funktionen allmänt tillgänglig i alla kommersiella tenanter, och greppet är betydligt mer försiktigt än man kunde befarat.

Allt på ett ställe

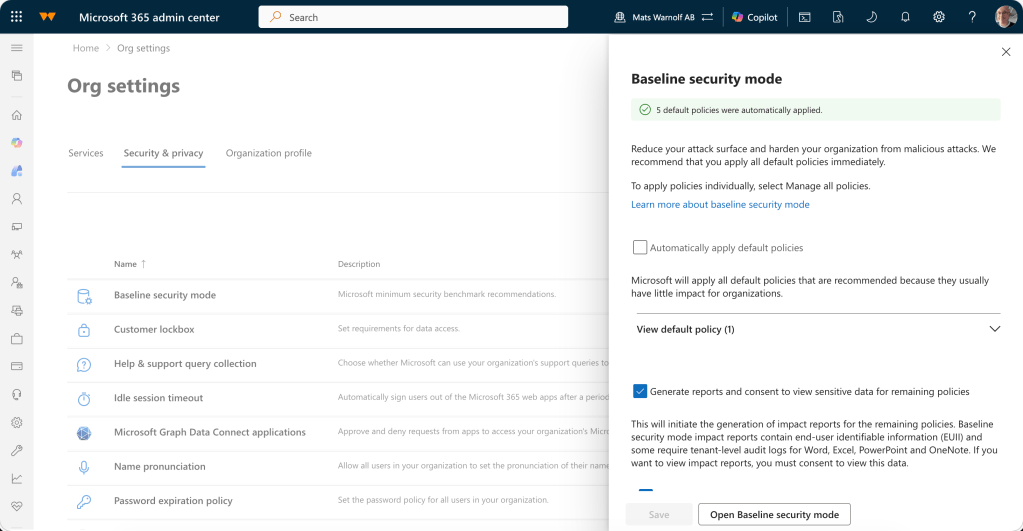

Idén är enkel. Istället för att säkerhetsinställningar ska ligga utspridda mellan Entra, Exchange, SharePoint, admin center och Teams admin samlar Microsoft 18 av sina viktigaste rekommendationer i en dashboard i Microsoft 365 Admin Center. Du hittar den under Settings > Org Settings > Security & privacy.

Inställningarna delas in i tre områden:

- Authentication (12 policies) — blockering av legacy-protokoll som Basic Auth, EWS, IDCRL och FrontPage RPC, krav på phishing-resistent MFA för administratörer, begränsad app-consent

- Files (6 policies) — Protected View för gamla filformat, blockering av ActiveX, OLE Graph, DDE och Publisher

- Room devices (2 policies) — bara hanterade Teams Rooms får logga in, resource accounts kommer inte åt presenterade filer

Sju av dessa kan rullas ut direkt via ”Automatically apply default policies”. De resterande elva kräver lite mer eftertanke, och det är där det riktigt smarta kommer in.

Simulering före skarp drift

Innan du aktiverar något kan du köra en impact-rapport. BSM tittar på 28 dagars granskningsloggar i din tenant och visar exakt vilka användare, klienter och filer som skulle påverkas av varje inställning. Noll träffar? Aktivera. Många träffar? Då vet du vad du behöver hantera först.

Du kan också testa en inställning under några dagar och slå tillbaka den om något går snett. Förvånansvärt pragmatiskt för att komma från Microsoft.

För filinställningarna får du till exempel se hur många användare som faktiskt jobbar i .doc-filer med ActiveX-kontroller den senaste månaden. Den siffran är ofta mer talande än alla policyargument i världen. I april publicerade Microsofts egen IT-organisation hur de rullade ut BSM internt och även hos dem fanns flöden som hängde på legacy-format. De löste det med pilot, feedback och kommunikation snarare än med en hård avstängning.

EWS är det som kommer att svida

Om jag ska peka ut en enda sak att läsa på innan du aktiverar något så är det Exchange Web Services. EWS används fortfarande av en överraskande mängd applikationer, äldre Outlook-versioner, och — som bl a Tony Redmond har påpekat — Microsofts egen Office-app för att hämta information om Microsoft 365 Groups. Har ni Dynamics on-prem som synkar mot Exchange Online lär det också gnissla.

Enligt Microsofts dokumentation krockar vissa BSM-inställningar i dagsläget även med Power BI, Power Platform Dataflows och Dynamics 365 Customer Insights, samt med calendar sharing och free/busy mellan on-premises och moln. Det är beroenden ni behöver inventera innan ni låser dörrarna.

Lösningen är inte att skippa BSM. Lösningen är att köra rapporten, och i lugn och ro identifiera vad som faktiskt använder de gamla protokollen. BSM ger dig precis det underlag ni behöver för att kunna prioritera.

En liten bugg värd att känna till

Om någon hos er öppnade BSM-sidan mellan november 2025 och början av februari 2026 kan ni ha två tomma Conditional Access-policies i utkastläge i er tenant. De är inaktiverade och påverkar inte säkerheten, men de ser ut som att en administratör skapade dem. Microsoft har bekräftat felet, plockar bort dem och aviserar i förväg när de gör det. Värt att kolla i alla fall.

Det här är inte en engångsgrej

Microsoft har varit tydliga med att BSM är en levande standard. Fler tjänster ska in. Purview, Intune, Dynamics 365 och Azure ligger på roadmappen, även om vi i april 2026 fortfarande är kvar i fas ett. De som lär sig logiken nu kommer att ligga steget före när nästa våg landar.

Mitt råd: aktivera default-reglerna. Kör rapporten på de mer komplicerade. Boka in en eftermiddag med säkerhetsteamet och titta på vad ni faktiskt har för legacy-beroenden. Det blir ändå inte mindre att göra om ni väntar.

Lämna en kommentar